Tabla de contenidos

1. Ciberseguridad. Seguridad activa y pasiva

La seguridad informática es el conjunto de medidas encaminadas a proteger el software, el hardware, la información y las personas.

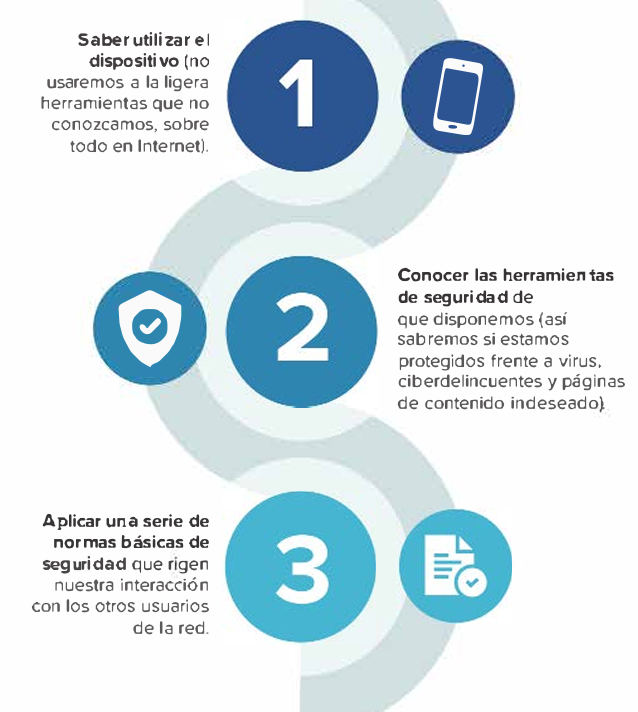

Antes de adentrarnos con un dispositivo electrónico, como el móvil, la tableta o el ordenador, tenemos que:

Visualiza el siguiente video para ver como trabaja un ciberdelincuente

Las medidas de seguridad informática pueden ser activas o pasivas.

- Las medidas de seguridad pasiva se dirigen a eliminar o reducir el efecto de un ciberataque en el caso de que se haya producido.

Entre estas medidas se incluyen el uso de dispositivos de alimentación ininterrumpida, el uso de copias de seguridad periódicas o el respaldo de la información en dispositivos espejo o virtuales. - Las medidas de seguridad activa se dirigen a evitar que los equipos informáticos sufran cualquier ciberataque.

Para ello se usan diversos tipos de software de protección frente a ciberataques y otros riesgos tales como:

ANTIVIRUS

Un antivirus es un programa que se usa para detectar e identificar virus. Analiza las distintas unidades y dispositivos, así como el flujo de datos entrantes y salientes, revisando el código de los archivos y buscando fragmentos de caracteres.

CORTAFUEGOS O FIREWALL

Se trata de un sistema de defensa que controla y filtra el tráfico de entrada y salida a una red.

El cortafuegos se configura para que con trole el tráfico de los puertos ( las conexiones de nuestro ordenador se hacen a través de ellos) y nos muestre alertas para pedir confirmación de cualquier programa que utilice la conexión a Internet.

PROGRAMAS DE CONTROL PARENTAL

Se trata de programas específicos para proteger a los menores.

Facilitan la supervisión de la navegación por parte de los padres. Pue den limi tar las búsquedas. permitir o bloquear si tios web, controlar los programas de mensa j ería instantánea, establecer filtros según la edad del menor, etc.

CERTIFICADOS DIGITALES Y DNI ELECTRÓNICO

Existen mecanismos que pueden ayudarnos a proteger nuestra identidad en Internet y evitar el fraude, como es el caso de los certificados digitales.

Un certificado digital (o electrónico) es un documento en formato digital que contiene datos identificativos de una persona validados de forma electrónica y que pueden ser utilizados como medio para identificar al firmante.

El certificado digital permite realizar gestiones desde el ordenador personal con seguridad. En particular, se llama firma electrónica al tipo de certificado digital que tiene la misma validez que la firma manuscrita. Otro certificado digital es el DNI electrónico, que expide el Ministerio del Interior.

CONTRASEÑAS, BIOMETRÍA, Y SISTEMAS DE AUTENTICACIÓN DE DOBLE FACTOR

Es importante que nadie pueda entrar en nuestras cuentas de usuario, para proteger nuestra int imidad y evitar los fraudes. Para ello usamos habitualmente las contrase nas, pero existen también otros sistemas más seguros, como:

• La biometría, medidas biológicas que pueden servir para identificar personas, como la huella digital (usada en algunos dispositivos móviles y ordenadores), el reconocimiento facial o la lectura de la retina.

• Los sistemas de autenticación de doble factor, que consisten en enviar una se gunda contraseña a un disposi tivo distinto del que se está usando.

2. Peligros en internet

Un ordenador, dentro de una red, no es una herramienta inofensiva.

Podemos clasificar los riesgos de conexión de equipos informáticos a redes de área local y a Internet de la siguiente forma:

• Amenazas a la máquina, es decir, a nuestro ordenador

• Amenazas a la persona, es decir, a nosotros.

En este curso nos vamos a centrar en la protección a las personas. Los daños a las máquinas no dejan de ser daños materiales, pero los causados a las personas permanecen en el tiempo y trascienden a otros aspectos de la vida.

🔷 AMENAZAS A LA PERSONA O A SU IDENTIDAD

Todos somos vulnerables, y nuestra vulnerabilidad aumenta cuanto más nos exponemos. En Internet nos mostramos a los demás en mayor o menor medida. Entre los peligros que pueden amenazarnos están:

- El acceso involuntario a información i legal o perjudicial.

- La suplantación de la identidad, los robos y las estafas. Por ejemplo, el phishing es un delito informático de estafa que consiste en adquirir información de un usuario (datos bancarios, claves, etc.) a través de técnicas de engaño para usar la de forma fraudulenta. Su nombre alude al hecho de «pescar» datos y contraseñas (en inglés, pescar es to fish). El ejemplo más habitual es el de un correo que llega al usuario suplantan do una comunicación de un banco y pidiéndole sus claves de acceso con la excusa de una amenaza de seguridad que en realidad no existe .

- La pérdida de nuestra intimidad o el perjuicio a nuestra identidad o imagen.

- El ciberbullying o ciberacoso, que es un tipo de acoso que consiste en amenazas, chantajes, etc., entre iguales a través de Internet. el móvil o los videojuegos.

Cuando elijas un nombre de usuario al crear una cuenta de correo, ten presente que puedes decantarte por uno formal (con tu nombre y tu apellido o con la inicial de tu nombre y tu apellido). sí lo vas a usar en un ámbito de trabajo o académico, o por uno más informal, sí sólo lo vas a usar con los amigos. En cualquier caso, debe ser un nombre que garantice tu seguridad y privacidad, nunca algo del tipo «Carlos2008», que informa de tu nombre y el año en que naciste.

3. Interacción básica en plataformas virtuales

Cuando usamos Internet, debemos tener presentes nuestra seguridad y el respeto a los demás.

Además, las leyes nos protegen. Por ejemplo:

- La ley sobre protección civil del derecho al honor, a la intimidad personal y familiar y a a la propia imagen.

- La ley de protección de datos de carácter personal.

En la Red, la mayor protección que podemos tener somos nosotros mismos y los adultos de confianza: padres, profesores y especialistas.

A continuación te ofrecemos unas recomendaciones básicas para protegerte, que pueden considerarse un código básico de interacción en la Red para los jóvenes.

RECOMENDACIONES BÁSICAS DE PROTECCIÓN

- Habla con tus padres respecto a la navegación por Internet, ellos siempre van a ayudarte.

- No solicites ni entregues por Internet datos como direcciones, contraseñas, números de teléfono, lugar de estudios, sitios donde habitualmente te reúnes o cualquier otra información que pueda identificarte. Utiliza alias o nicks que no contengan tu fecha de nacimiento o datos sobre tí.

- No te relaciones con desconocidos y ten presente que no siempre las personas son lo que dicen que son. Desconfía de la persona que quiere saber demasiado sobre ti. Recuerda que existen otras formas más seguras de hacer nuevos amigos.

- Gira la cámara hacia un ángulo muerto o tápala con una pegatina cuando no la estés usando, para impedir que capture imágenes.

Recuerda que la cámara web puede ser manipulada de forma remota usando software malicioso. Desde hace años, la Policía alerta de que a menudo las imágenes que creemos que vienen de la webcam de otra persona son en realidad imágenes trucadas por ella.

5. No publiques fotos o videos tuyos a la ligera: si decides publicar algo, que sea en sitios con acceso restringido y siempre que no dañen tu imagen actual o futura y con el permiso de tus padres. Recuerda que no puedes publicar imágenes de nadie sin su consentimiento. Sé respetuoso con los demás

6. Mantente al día con la tecnología y limita el tiempo de navegación por Internet.

7. Respeta la edad mínima para poder acceder a los sitios. Esta edad se encuentra en las condiciones de uso de la página, que debemos de leer antes de pulsar el botón «Acepto». Si lo pulsamos sin leer, podemos estar autorizando a los propietarios del sitio a usar nuestros datos, nuestras imágenes, etc.

8. lnfórmate sobre los sitios. En algunos sitios no es posible «darse de baja», así que hay que tener cuidado con los contenidos que introduces en ellos, pues a veces cedemos nuestros datos para siempre.

En definitiva: usa tu sentido común y no hagas en el ordenador cosas que no harías en tu vida cotidiana.